Güvenlik araştırmacıları başarılı bir şekilde en iyi korunan şifreleme algoritmalarından birini, 4096-bit RSA’i kırdılar ve bunu, şifrelenmiş bazı verilerin şifresini çözen bilgisayarı mikrofonla dinleyerek yaptılar. Saldırıyı oldukça basit ve ilkel bir yazılımla bile gerçekleştirilebiliyor. Ortalama bir bilgisayar kullanıcısı için geri tepmeler minimal düzeydedir; ama eğer bir gizli ajansanız, üstün bir kullanıcı iseniz ya da diğer bir çeşit şifreleme kullanan belalıysanız, verilerinizi dekripte ederken metal yaparmışçasına seslere ulaşmayı dileyebilirsiniz.

Daniel Genkin, Adi Shamir (RSA’nın yardımcı mucidi) ve Eran Tromer tarafından gerçekleştirilen bu akustik kripto analist yan kanal saldırısı olarak bilinen bir şeyi kullanıyor. Yan kanal bir saldırı vektörü, direkt ve uygun olmadığı için yeterli şekilde korunmuyor. Örneğin, parolanız benim sizin telefonunuza direkt olarak saldırmamı önlüyor; ama eğer ekranınızdaki yağlı lekelere bakarak parolanızı bulmayı başarırsam, bu bir yan kanal saldırısı olmuş olacak. Bizim senaryomuzda, güvenlik araştırmacıları bilgisayarınızın veriyi deşifre ettiği sırada çıkardığı yüksek frekanstaki sesleri dinliyor.

Kulağa çılgınca gelebilir ama doğru yazılımla birlikte işlem o kadar da zor değil. Başlangıç olarak, eğer dinlemeniz gereken doğru frekansın ne olduğunu biliyorsanız, düşük ve yüksek geçit filtrelerini kullanarak, CPU verileri dekripte ederken gelen seslerin tamami ile bilgisayardan geldiğine emin olabilirsiniz. Bu akustik sinyal nerede üretiliyor diye düşünüyorsanız belirtelim, CPU’nun voltaj regülatöründen, bunu sürekli değişen ve yoğun işlem yüklemeleri sırasında sabit bir voltaj akımını korumaya çalışırken yapıyor. Artık sinyalleri aldığımıza göre artık bunlara bir anlam katmaya geldi.

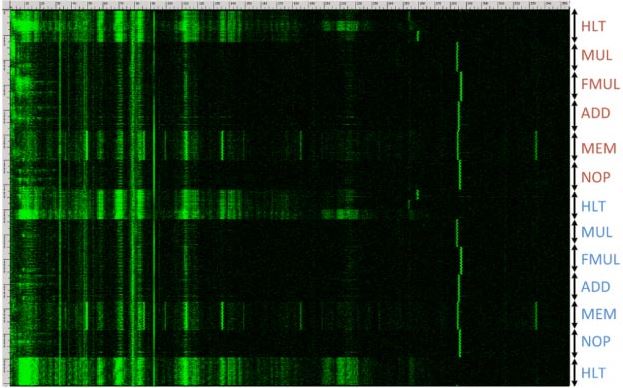

Brüel&Kjaer 4939 mikrofon kapsülünü kullanarak farklı CPU operasyonlarının kaydı alınarak çıkarılmış akustik ölçüm frekans spektrogramı. Yatay düzlem frekansı (0-310 kHZ), dikey düzlem ise zamanı (3.7 s) ve yoğunluk ise o frekans bandındaki anlık enerji miktarına oransal olarak gösterilmiş.

Çok fazla detaya inmeden, araştırmacılar çok spesifik bir şifreleme uygulamasına odaklanmışlar: RSO kripto sisteminin GnuPG (PGP’nin açık/ücretsiz versiyonu) 1.x uygulaması. Bir kaç çok akıllı kripto analizle, araştırmacılar CPU’nun veri dekripte ettiğini açığa vuran işaretleri dinleyebiliyordu ve daha sonra takip eden ses dalgalarıyla dekripte anahtarını tahmin edebiliyorlar. Aynı saldırı farklı bir kriptosistem de ya da şifreleme yazılımında çalışmayacağı için başka bir çalışmada elbette tekrar sıfırdan başlamaları gerekecektir.

Araştırmacılar başarılı bir şekilde dekripte anahtarlarını 4 metrelik uzaklıktan bir yüksek kalite parabolik mikrofon tarafından çıkarmayı başardılar. Belki de daha garibi, aynı saldırıyı bir akıllı telefonu hedef laptoptan 30 santimetre uzağa koyarak yapabilmeleri. Araştırmacılar saldırılarını farklı dizüstü ve masaüstü bilgisayarlarda değişken başarı dereceleriyle tekrarladılar. Buna ek olarak, aynı türdeki elektriksel veri başka kaynakları kullanarak da tahmin edilebilir- duvara takılı güç soketi, ethernet kablosunun ucu ya da bilgisayara dokunduğumuzda vücudumuzda oluşan potansiyelin odanın zeminine olan farkı gibi.

Gerçek hayat geri döngüleri bakımından akustik kripto analiz aslında sürpriz bir şekilde tehlikeli. Kütüphanede, kafede ya da bir başka halka açık bir yerde olduğunuzu ve bazı dosyaları dekripte ettiğinizi düşünün – biri gelip sadece telefonunu sizin bilgisayarınızın yanına koyarak sizin dekripte anahtarınızı elde edebilecek. Alternatif olarak bir saldırgan telefonunuza virüs koyabilir ve bununla dekirpte anahtarınızı dinleyebilir. HTML5 ve Flash ile birlikte mikrofonunuza erişimi olan programları kullanarak websiteleri aracılığıyla şifreleme anahtarınızı dinlemek olası hale geliyor.

Eğer verilerinizi güvende tutmak istiyorsanız, gerçekten iki elle tutulur seçeneğiniz var: Ağır-görev şifrelemesi, fiziksel güvenlik ve ideal olansa aynı anda ikisini de yapmanız. Eğer saldırgan fiziksel olarak fazla yaklaşamıyorsa, verilerinizi çalmak daha zor olur. Akustik kripto analiz saldırılarından çekiniyorsanız, ya fiziksel güvenlik uygulacayacak ya da notebook’unuzu ses dolu kutuda tutacaksınız. Bir diğer seçenekte verilerinizi dekripte edeceğinizde yüksek seste büyük bir orkestranın klasik konçertosu işinizi görebilir.

Araştırmacıların makalesi: RSA Key Extraction via Low-Bandwidth Acoustic Cryptanalysis [PDF]

Kaynak: extremetech.com

Okyanusum.com Din, Bilim, Sufizm

Okyanusum.com Din, Bilim, Sufizm